主なサービス内容

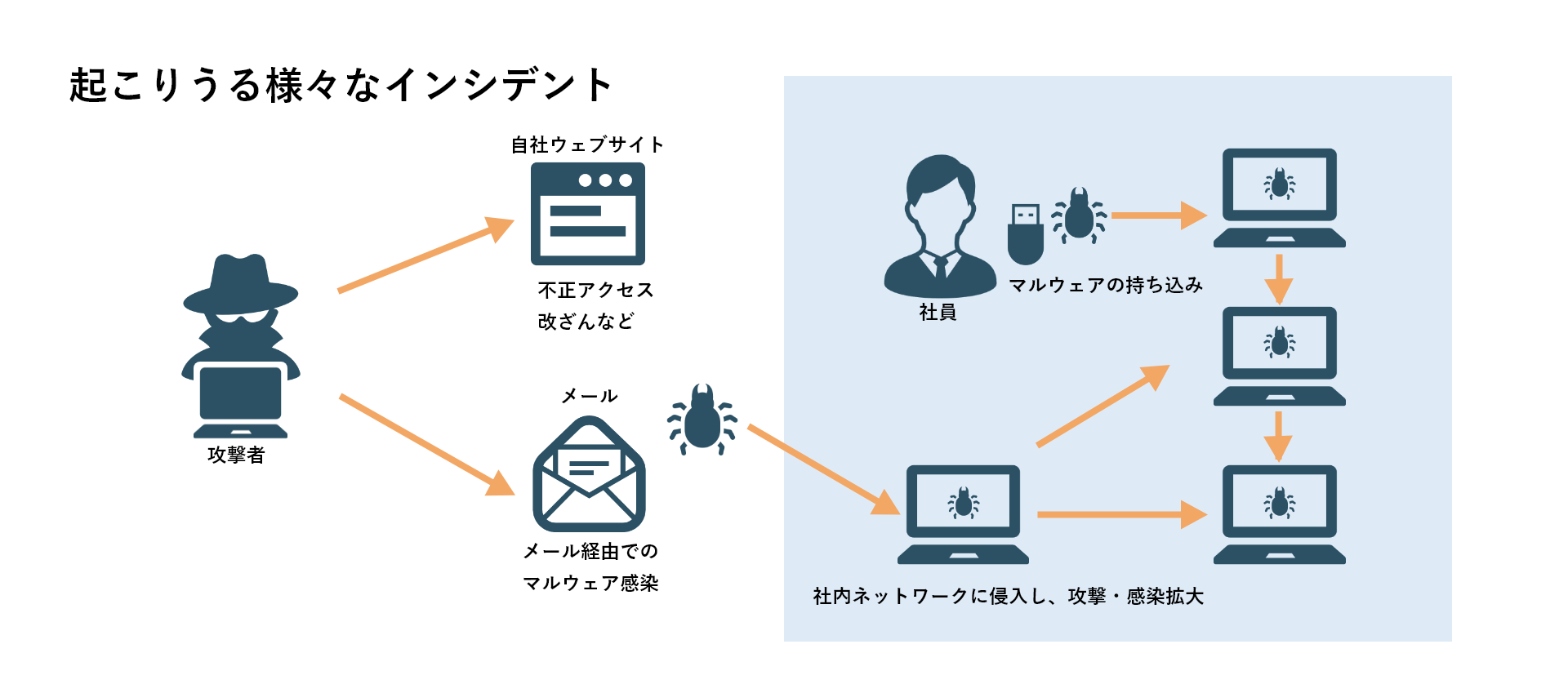

インシデントが発生したときに、SOCサービスの早期対応として遠隔で通信遮断や感染端末の特定等をしたうえでさらに調査が必要な場合、現場までiSECのセキュリティエンジニアが駆けつけて、デジタルフォレンジックをいたします。外部からの不正アクセスや、マルウェアに感染など、駆けつけ対応が必要なインシデントは様々なケースが考えられます。iSECはフォレンジック解析、ログ解析、マルウェア解析といった様々な手段で発生したインシデントに対して証拠保全、調査・解析を行います。

iSECが提供するフォレンジック

ログ解析

機器からログを取得し、内容を解析します。必要に応じて、統計的な解析を行う場合もあります。インシデント時の状況把握や、侵入経路の特定などを目的とすることが多く、被害の拡大防止や、今後の対策に役立てることもできます。

フォレンジック解析

インシデントが発生した際、デジタル機器の証拠保全や解析をします。HDDやメモリといったメディアの完全なコピーを作成し、そのコピーを解析することで調査を行います。作成したコピーは、法的証拠として利用できます。

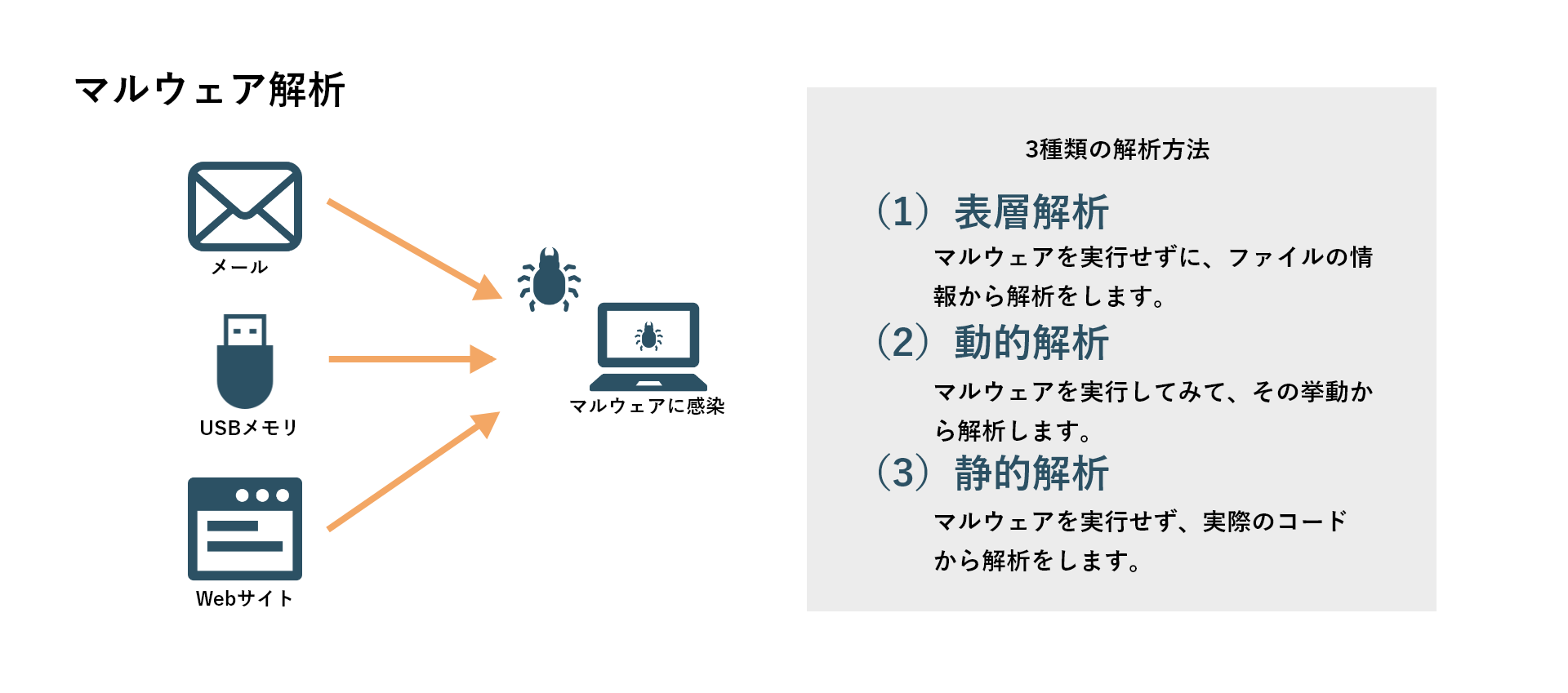

マルウェア解析

インシデントの原因がマルウェアである場合、これを解析します。マルウェアの機能を明らかにすることで、攻撃者の意図を推測することができます。解析には、以下の三つがあります。

表層解析とは: Virustotalなど

ハッシュなどを手がかりに、一般に公開されているマルウェアのデータベース(VirusTotalなど)を検索します。既知のマルウェアであれば、過去の解析データ等を得ることができます。

動的解析とは:サンドボックスでのテスト

適切にマルウェアを実行し、動作をモニタリングします。通常、サンドボックスと呼ばれる自動解析ツールを利用します。

静的解析とは:逆アセンブラによるマルウェア分析

コードを実行しない方法でファイルを調べます。機械語を逆アセンブラし、実行ファイルの機能を解析します。ただし、コードが複雑になる場合は、十分な詳細を得られないこともあります。

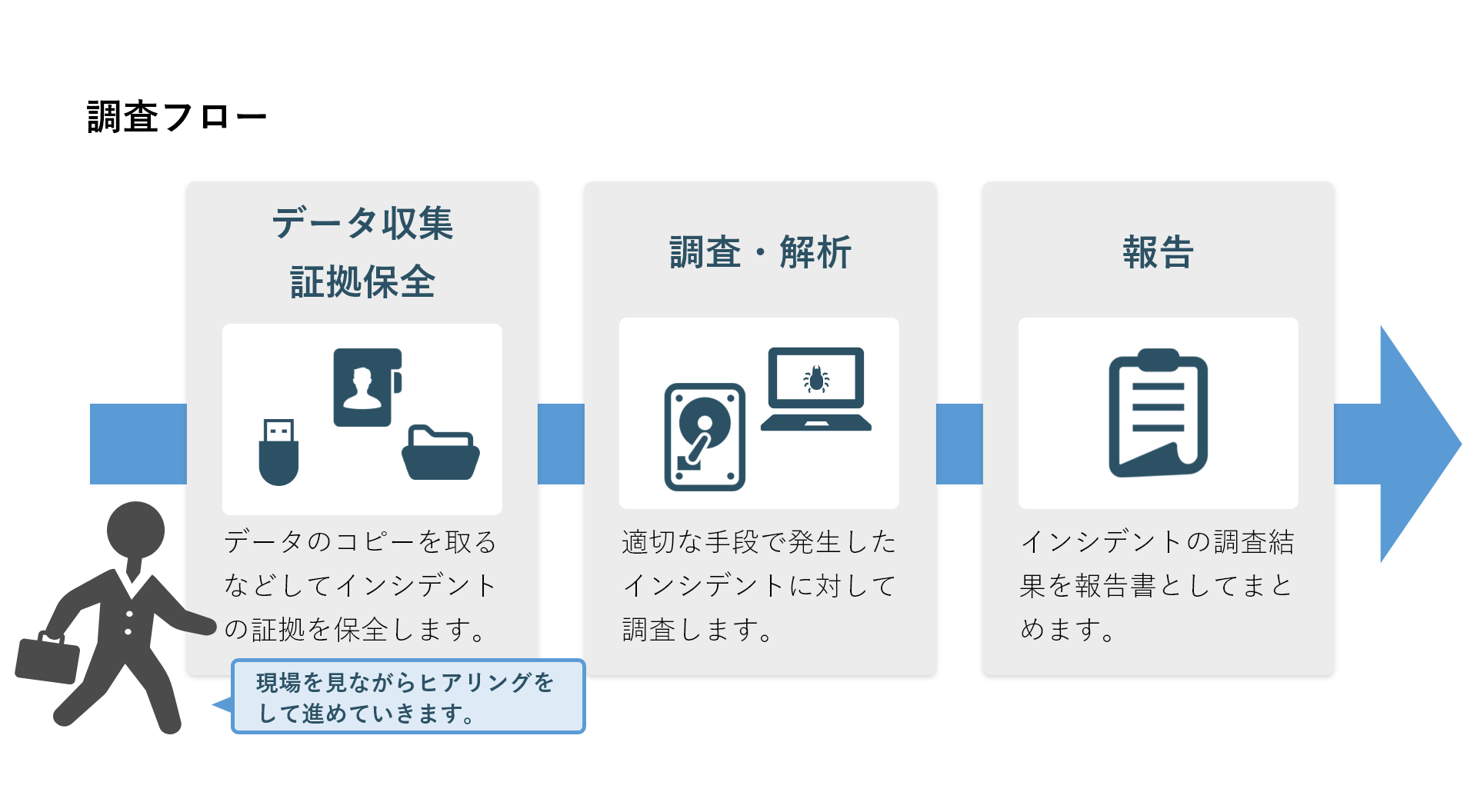

調査フロー

インシデントを検知すると、iSECのSOCチームが初動対応としてCSIRTにエスカレーションするほか、応急処置としてリモート対応可能範囲で感染端末や影響範囲の調査を行います。その後、より詳細な調査が必要となった場合、現地に駆けつけて脅威を分析いたします。調査のフローとしては、より早期に対処できるように現場を直接見ながらヒアリングを行い、インシデントに関するデータの収集、証拠を保全いたします。また、攻撃手段や経路、いつ攻撃を受けたのか、どのような情報がどれくらい漏洩されたのかなどを調査、解析をして、最終的には報告書にまとめてお客様に報告いたします。

- 製品・サービス資料ダウンロードフォーム

- https://isec.ne.jp/request_material/